上亿台设备受影响 高危漏洞NAME:WRECK曝光

- 行业发展

- 2024-12-29 09:03:33

- 192

通过和JSOFResearch合作,网络安全公司ForescoutResearchLabs在披露了威胁全球上亿台设备的高危漏洞--NAME:WRECK。这是影响4个主流TCP/IP堆栈(FreeBSD......

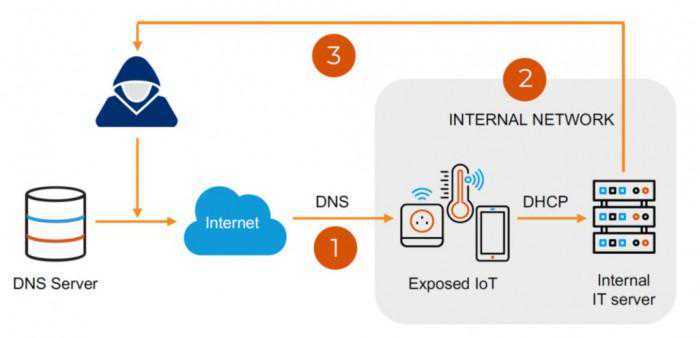

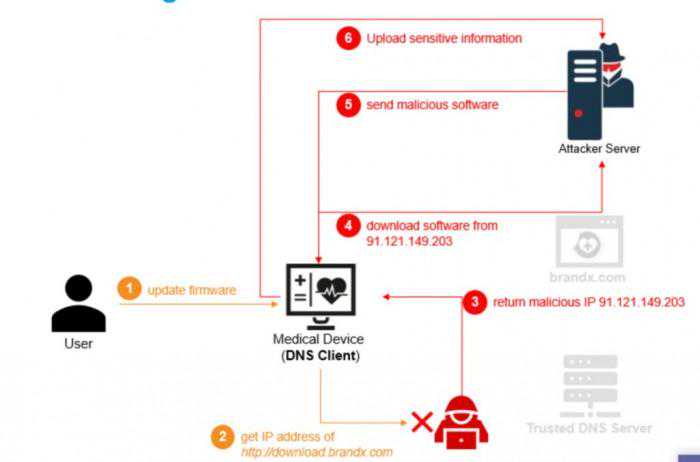

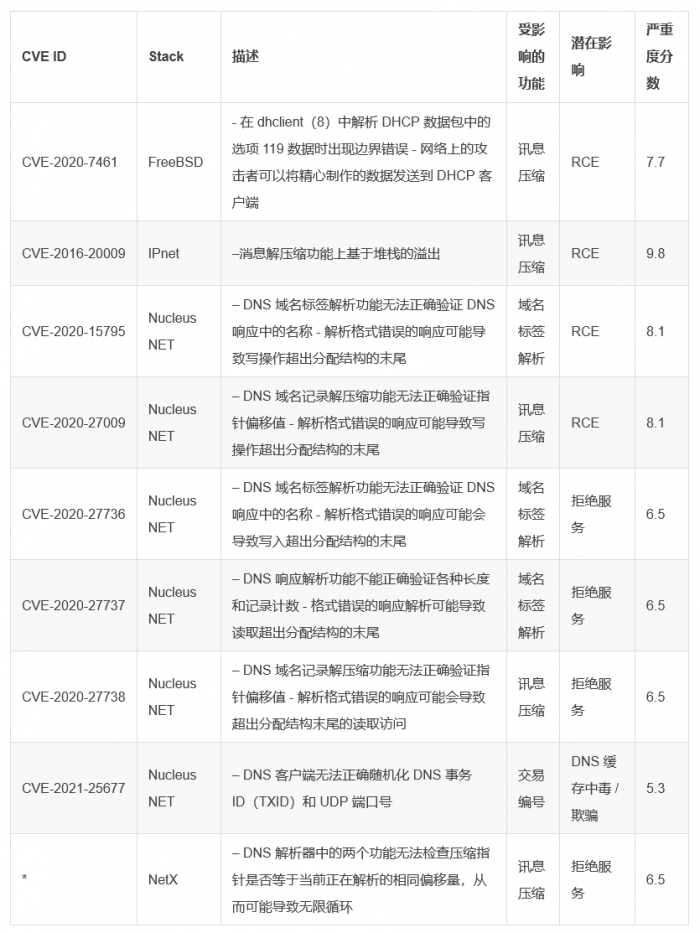

通过和JSOFResearch合作,网络安全公司ForescoutResearchLabs在披露了威胁全球上亿台设备的高危漏洞--NAME:WRECK。这是影响4个主流TCP/IP堆栈(FreeBSD,NucleusNET,IPnet和NetX)的9个漏洞组合,对域名系统(DNS)实现有关,会导致拒绝服务(DoS)或远程代码执行(RCE),允许攻击者控制或者宕机目标设备。

这些漏洞影响的TCP/IP堆栈包括但不限于:

攻击者可以利用NAME:WRECK漏洞窃取敏感数据、修改或使设备脱机以对制造行业中的政府或企业服务器、医疗机构、零售商或公司造成重大安全事故。攻击者还可以利用这些漏洞篡改住宅或商业场所的智能设备,以控制供暖和通风、禁用安全系统或篡改自动照明系统。

这些漏洞的细节将会在今年5月第1周召开的信息安全会议BlackHatAsia2021上介绍。根据Forescout的研究人员的说法,医疗保健和政府组织是最容易受到所有三个TCP/IP堆栈的影响。不祥的是,Forescout的粗略估计显示,多达1亿台或更多的设备可能受到NAME:WRECK的影响。

要完全防止这些易受攻击的TCP/IP堆栈版本,需要对设备打补丁,而在报告认为这并不太可能实现,有时甚至是困难的。这是因为所需的努力可能会发生"巨大的变化",这取决于有关设备是标准的IT服务器还是物联网设备。

上图来自于网安

本文由admin于2024-12-29发表在精工资讯站,如有疑问,请联系我们。

本文链接:https://goko.jsntrg.cn/221900933363.html

本文链接:https://goko.jsntrg.cn/221900933363.html